1. Crear usuarios:

Para comenzar lo primero que haremos será crear varios usuarios uno con rango de “Autor” y otros rangos como “Editor” y “Publicador” para ver que características tienen cada uno de ellos y las posibilidades que tienen.

Primero crearemos un usuario nuevo que tenga permisos de “Autor”, accedemos por el Backend a nuestro panel de administrador de nuestro joomla. Nos vamos al gestor de usuarios y creamos un usuario nuevo.

Le especificamos los detalles del usuario y una vez rellenado pulsamos sobre guardar para guardar el usuario nuevo.

Para tener un poco de variedad y ver los distintos tipos de usuarios crearemos un usuario de tipo “Editor” y otro de tipo “Publicador”

Seguiremos el mismo procedimiento para crear los dos usuarios nuevos, salvo que en “detalles del usuario” tendremos que especificar el grupo al que tienen que pertenecer

Como podemos observar los tres usuarios nuevos están creados.

2. Crear secciones:

Una vez creados los usuarios nuevos procederemos a crear 2 secciones para ver como se crean y su funcionamiento.

Accedemos a Contenido > Gestor de secciones.

Una vez en el gestor de secciones pulsamos sobre nuevo para crear una sección nueva

Aquí encontramos que tenemos que especificar los detalles y podemos ponerle una descripción a la sección que vamos a crear. Tendremos que configurar el nivel de acceso que queremos que tenga la sección, como vamos a crear dos secciones primero crearemos una con nivel de accedo registrado y otra con nivel Especial.

Una vez creadas las secciones observamos que aparecen en el gestor y también el nivel de acceso que tienen.

3. Categorías Nuevas:

Ahora Pasaremos a crear “Categorías” nuevas, tendremos que acceder a “Gestor de Categorías”.

Una vez dentro del gestor de categorías pulsamos sobre el botón de nuevo y procedemos a crear la categoría, antes de nada comentar que crearemos 3 categorías por cada una de las dos secciones que tenemos.

Introduciremos los detalles requeridos y también podemos añadirle una imagen o un texto a la categoría. Una vez creada la categoría uno procederemos a la creación de las siguientes.

4. Artículos nuevos:

Una vez creado todo el árbol de secciones y categorías procederemos a la creación de los artículos, algunos los crearemos desde el Frontend con varios usuarios diferentes y también crearemos desde el Backend. Crearemos 3 artículos por cada Categoría que tengamos.

Para crear un articulo nuevo desde el Backend es bastante sencillo, basta con acceder a “Gestor de Artículos” y pulsar sobre el botón de “Nuevo” y rellenar los detalles que se requieran, como indicar la seccion y la categoria a la que tiene que permanecer, una vez rellenado introduciremos el texto y guardaremos el articulo.

Podemos observar todos los articulos que se han creado, por quien ha sido creado, la seccion y categoria a la que pertenece.

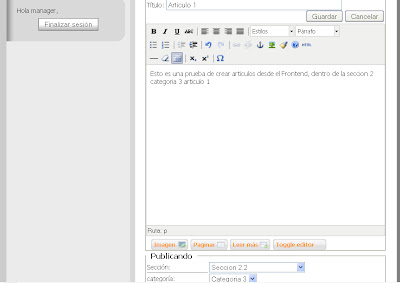

Para crear un articulo desde el frontend tendremos que hacceder con un usuario autor o otro que pueda crear articulos y crear uno nuevo

Una vez rellenados los detalles y siguiendo el mismo procedimiento que como si lo hicieramos en el backend, una vez pulsado sobre guardar no se publicara automaticamente porque requerira una "confirmacion" desde el backend para que finalmente salga publicado el articulo nuevo, en este caso el usuario logeado es 'manager'.